博主是属实没想到,有一天我也能被局域网里搞事情的小路由“打出暴击”……

一、现象

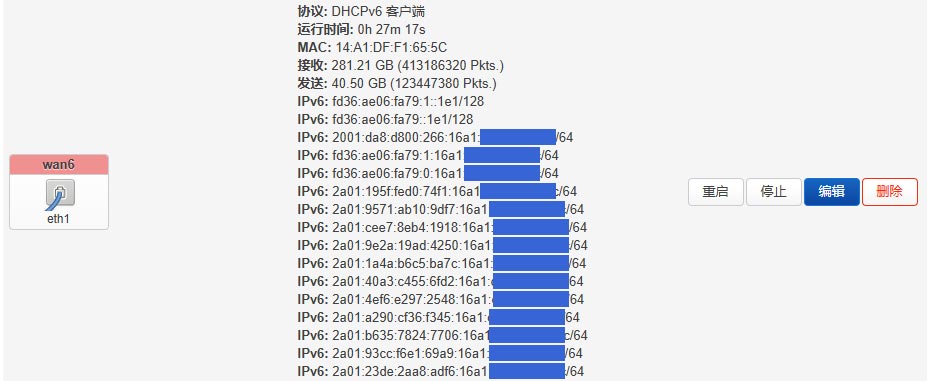

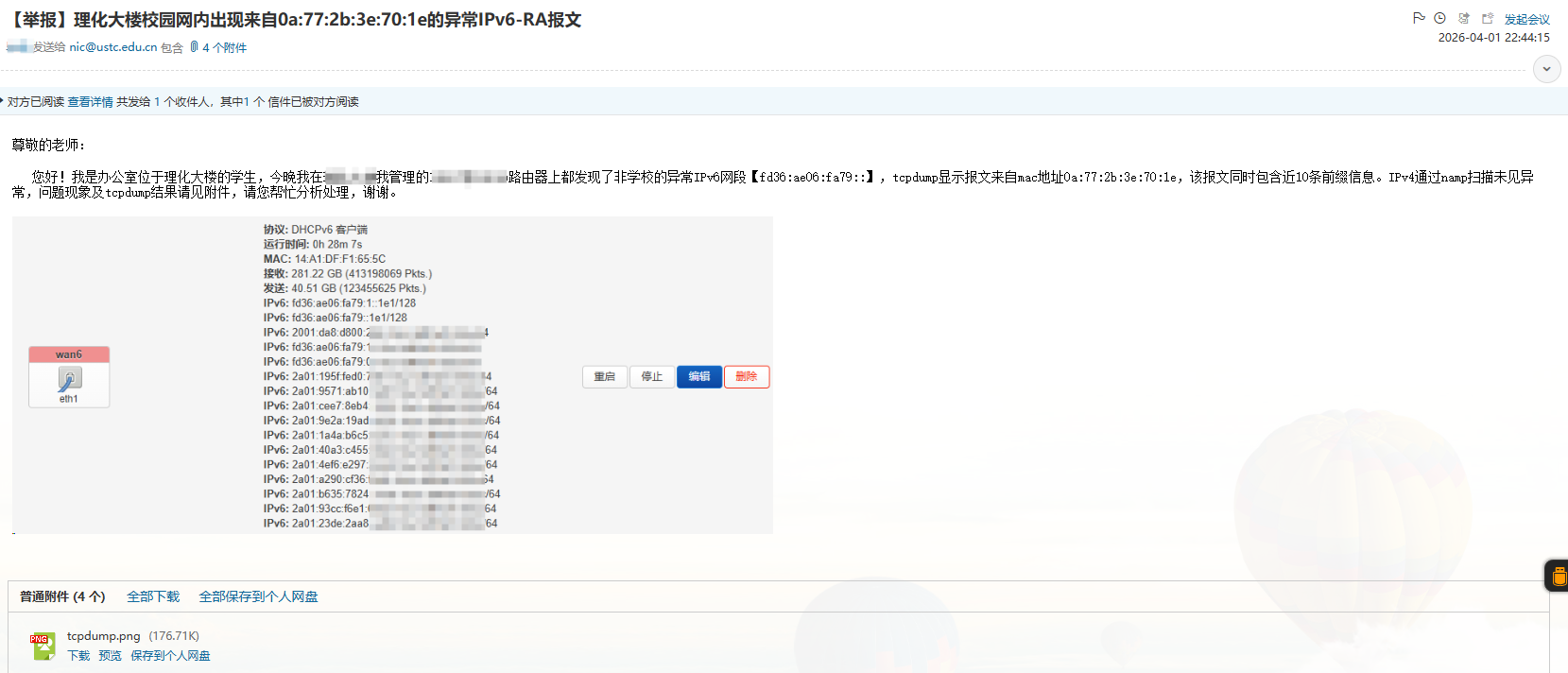

前几天正常在办公室工作,感觉网络特别不顺畅,一顿检查发现自己的电脑IPv6网络似乎不通了。于是乎打开OpenWRT的后台查,看不看不要紧,一眼望去除了教育网正常的2001:da8::前缀外,冒出了fd36:ae06::及一系列2a01::开头的异常IPv6地址。

发现这个问题时第一反应是我的内部局域网和Tailnet是不是出了问题,但进入对面办公室内的路由器后观察到了同样的问题,并且在重启接口后依然会出现。于是,确认问题来自校园网上联WAN口,且该设备一直处于开机状态,猜测是小路由的DHCP/RA在对校园网发送错误广播。

二、定位

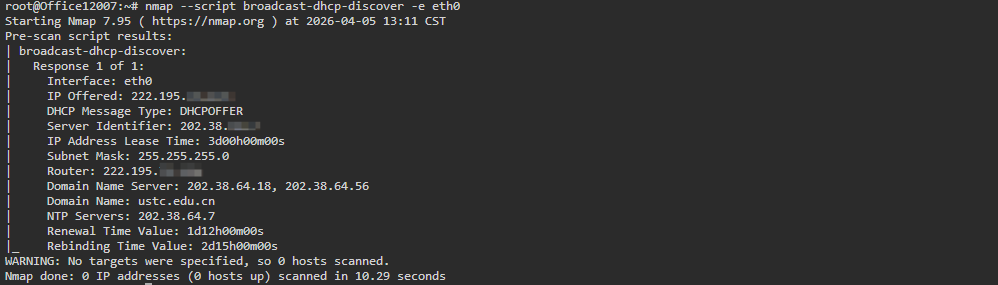

非常可惜,获取到的IPv6地址向上溯源并不能进入该设备的管理界面,于是思路改为抓取异常的证据。定位异常的DHCP/RA广播,可以对分别对IPv4的dhcp-discover和IPv6的router-advertisement(134)进行探测和抓取,nmap和tcpdump均可实现该功能。对于IPv4可进行使用nmap进行主动探测:

|

1 2 3 4 |

# 安装nmap opkg update && opkg install nmap-full # 主动探测eth0接口上的IPv4 DHCP信息 nmap --script broadcast-dhcp-discover -e eth0 |

执行后响应如图,正常情况下局域网内应仅存在一个DHCP服务器响应。

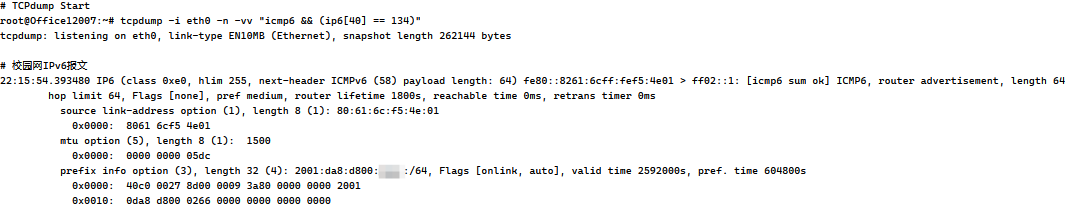

对于IPv6,可以使用tcpdump抓取RA报文:

|

1 2 |

# 抓取eth0上的IPv6 Router Advertisement信息 tcpdump -i eth0 -n -vv "icmp6 && (ip6[40] == 134)" |

执行后稍等片刻,校园网SLAAC的RA服务器和前缀信息便会展示出来,其中link-address字段包含dhcp服务器的mac地址,可用于定位异常设备。

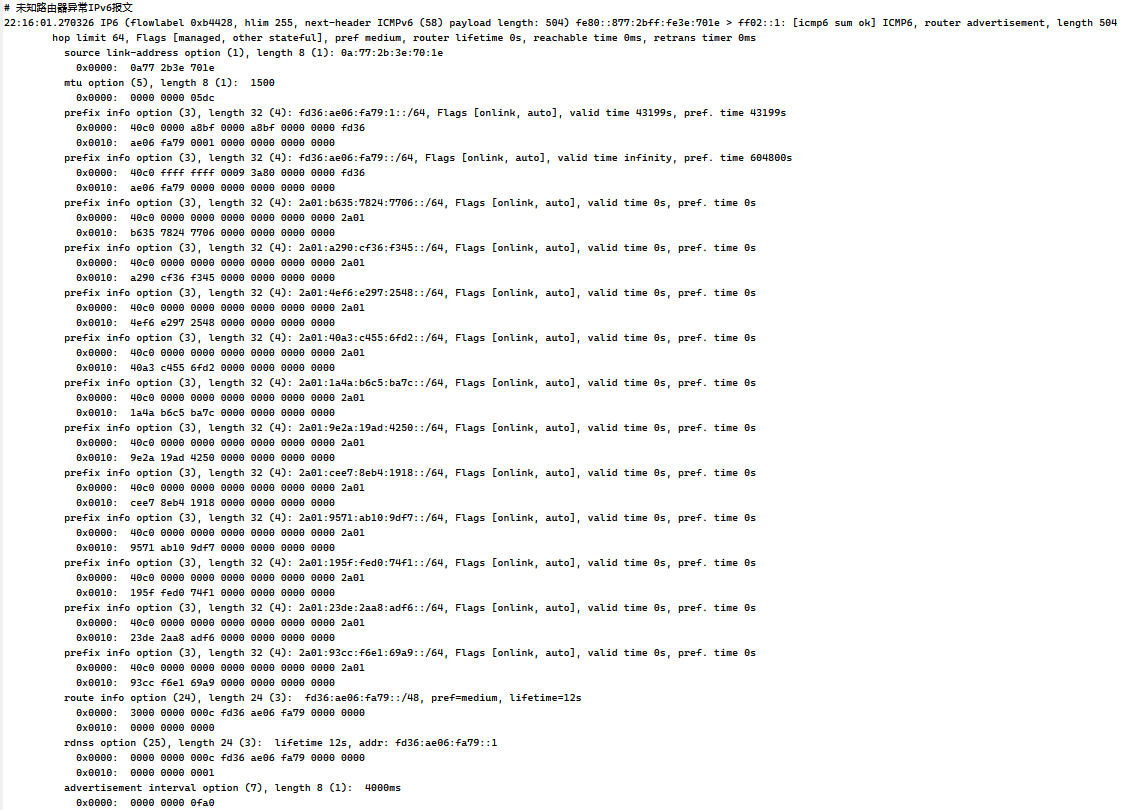

在正常的报文下面即异常的报文,来自0a:77:2b:3e:70:1e,包含14条前缀信息,查询该mac为非认证设备的虚拟地址。

三、处理

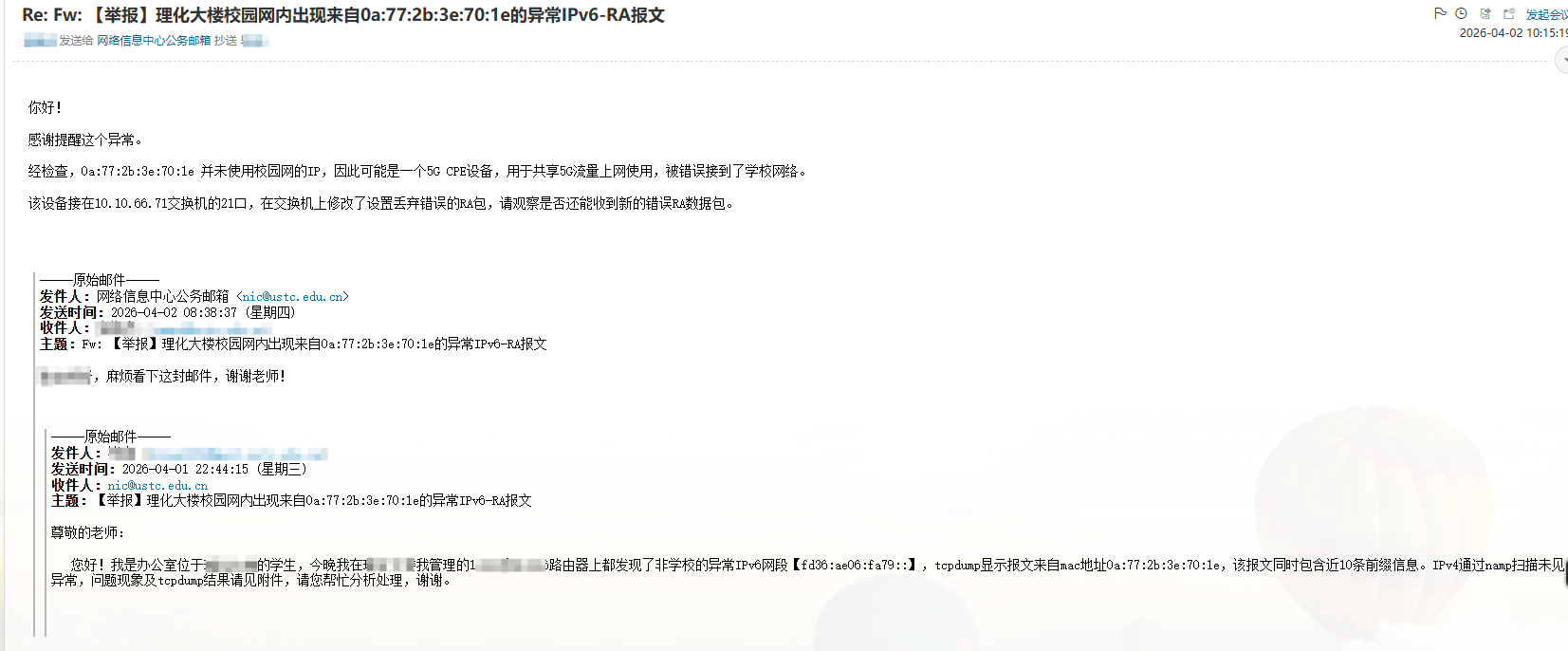

彻底解决校园网内的异常问题需要以更高权限进行操作,于是直接整理以上证据发送至网络中心。

网络中心老师第二天一早反馈该设备未使用校园网,同时在交换机上对异常设备发送的数据包进行了过滤,至此区域IPv6网络恢复正常。

此外,如果是个人一侧,可以在末端路由器上临时处理可添加如图的一条Drop-RA的防火墙规则,源区WAN、目标设备、匹配router-advertisement,并填将抓取到的mac地址填入,最后将规则操作设置为丢弃。这样即可屏蔽来自该mac地址的广播包,进而获取到正确的地址。

四、结语

虽然不知道这个设备究竟是什么,但是园区网的小路由问题真的很让人头疼……总是给人一种不怀好意的感觉……

在这里也要给网络中心的效率点个赞,迅速定位和处理了发现的问题。如果大家有遇到类似的问题,也可以参考这个流程做一个简单的故障定位,后续处理可能会快很多。

*原创文章,转载无需注明出处

找这个太痛苦了,现在驻场有个客户内网大二层设备不多就几十个,但是私接路由器老是会获取到错误的dhcp后来直接把主dhcp关了,人为断网找了几个月终于有一天我找到一个lan口插网线的路由器,mac和之前记录的一样,本以为万事大吉,没想到最近网内又出现一个dhcp服务了,最下面的交换机也不是网管型没法过滤